پروژه تشخیص و جلوگیری از حمله بات نت در شبکه گوشی های هوشمند با MATLAB به همراه آموزش

پروژه شبیه سازی تشخیص و جلوگیری از حمله بات نت در شبکه گوشی های هوشمند را در نرم افزار MATLAB به همراه داکیومنت کامل (خط به خط کدها تشریح شده) و فیلم آموزشی آماده کردیم که یک پروژه مناسب در زمینه امنیت شبکه می باشد. در ادامه به شرح مسئله، شرح کلی پروژه و جزئیات آن پرداخته و تصاویر خروجی به همراه بخشی از فیلم آموزشی قرار داده شده است.

شرح مسئله در پروژه تشخیص و جلوگیری از حمله بات نت در شبکه گوشی ها:

100 گوشی تلفن همراه هوشمند داریم که از طریق آنتن های BTS می توانند ارتباط برقرار کرده و به اینترنت نیز وصل شوند و یا در شبکه داخلی به رد و بدل پیام بپردازند. در حین ارتبط، یک مهاجم وارد شبکه این گوشی های همراه هوشمند شده و حمله بات نت (Botnet) را روی این گوشی ها با ارسال پیام های مختلف و گرفتن پهنای باند، ایجاد می کند و باعث بروز اختلال در شبکه می شود. گوشی ها نیز با ارسال پیام از طریق مهاجم، این پیام را برای دیگر گوشی ها ارسال می کنند که پیام ها نیز به صورت چند مسیره (Multipath) صورت می گیرد. مهاجم از یک محیط ابری به عنوان کانال کنترل و فرمان استفاده می کند.

توضیحات بیشتر، فیلم و تصاویری از خروجی پروژه تشخیص و جلوگیری از حمله بات نت در شبکه گوشی هادر ادامه مطلب.

شرح کلی پروژه تشخیص و جلوگیری از حمله بات نت در شبکه گوشی ها:

روش کار در این پروژه شبکه به این شکل است که به تعداد 100 گوشی هوشمند در یک ناحیه 300 در 300 کیلومتر مربع توزیع می شوند که به تعداد 5 عدد از آنها به عنوان گوشی های بات اولیه ایجاد می شوند که این گوشی ها به رنگ قرمز نشان داده می شوند.

این گوشی ها فاقد هر گونه فایروال مناسب می باشند و لذا در همین اولین بار آلود می شوند. اما شبکه دارای تعداد گوشی نا امن است که با اولین حمله به عنوان زامبی یا بات می باشند، لذا با توجه به این مسئله بات مستر ابتدا تعدادی پیام اجرایی به بات های آلوده ارسال می کند، این پیام ها با استفاده از یک IP کلاس A از داخل ابر (اینترنت) به هر سه روتور لایه دوم منتشر می شوند.

تصویر خروجی 2:

در شکل بالا روتور های لایه دوم در داخل دایره سبز رنگ نشان داده شده اند و روتور های لایه اول نیز در خارج از دایره به رنگ دایرهه های توپر آسمانی رنگ نشان داده شده اند.

رتورور های های لایه دوم پکت ها را دریافت کرده و در صورتی که شبکه ای به آنها متصل باشد، آی پی هر یک از شبکه ها را چک کرده و درصورتی که آی پی مقصد با آن همخوانی داشته باشد، به داخل آن ارسال می کند وگرنه شماره شبکه پکت را با شماره شبکه آدرس های جدول روتینگ روتور لایه اول مقایسه می کند و در صورتی که به آنها متعلق نباشد از ارسال آن جلوگیری می کند.

در عین حال از ادرس مبداء و مقصد پکت نمونه برداری کرده و آن را برای ارسال به کامپیوتر آنالیزر حمله ارسال می کند. اما اگر شماره شبکه پکت حاضر با شماره پورت های روتور لایه اول همسایه همخوانی داشته باشد، در آن صورت این پکت به روتور لایه اول ارسال می گردد و رتور لایه اول به دلیل اینکه به گوشی های هوشمند متصل می باشد، می تواند آدرس گوشی را پیدا کرده و پکت را ارسال کند.

با دریافت پکت از طریق گوشی های آلود، دستور داخل داده توسط گوشی آلوده تحلیل شده و یکی از راه های برودکست، یونی کستو، مالتی کست برای ارسال پیام آلود به گوشی های شبکه و یا گوشی های شبکه های دیگر انجام می گیرد.

در حین ارسال پکت ها، کل ترافیک توسط روتورها جمع آوری شده و به تحلیلگرد سیستم ارسال می گردد. در بخش تحلیل، ارتباط بین شماره IP های مقصد از ابر و شمار IP های فعال در شبکه باهمدیگر مقایسه می شود و بدین ترتیب اگر تعداد پیام های گوشی های آلوده از حد معینی بیشتر باشد ارتباط حمله کننده با گوشی های آلوده قطع می شود و از بروکست یا ارسال پیام دو طرف نیز جلوگیری می شود و همچنین ارتباط گوشی های الوده با گوشی های دیگر نیز قطع می گردد.

تعداد شبیه سازی در نرم افزار متلب 50 بار می باشد که در هر بار ابتدا پیام از بات مستر به بات ها ارسال می گردد و با دریافت پیام از بات ها پیام های دیگری از طریق آنها ایجاد شده و به گوشی های نا امن ارسال می شود. این بات ها در هر دوره نسبت به دوره قبل ممکن است بیشتر یا کمتر باشد و این الگوریتم در صددد است که با ارزیابی آماری و ارتباط بین بات مستر ببن بات ها با تعداد پیام ارسال، نقاط ضعف را شناسایی کند و همچنین گوشی های آلوده را نیز شناسایی می کند و با توجه به آن پیام های ارسالی آلوده در شبکه نیز قفل می شود.

مطابق شکل زیر مسیر پیام ارسالی از طریق ابر به گوشی آلوده با رنگ قرمز نشان داده شده است. پیام های ارسالی از ابر به رتور های لایه دوم با کابل سریال بوده و پیام های ارسالی از روتور های لایه ووم به لایه اول با کابل سیاه منقطع و پیام های ارسالی از رتور لایه اول به هاب ها با کابل سیاه نازک و به همین ترتیب کابل های نازکی که هم برای مرتب کردن گوشی ها با هاب ها در نظر گرفته شده اما این کابل ها صرفا برای برقراری ارتباط در نظر گرفته شده و برای ارسال پیام نمی باشد.

تصویر خروجی 3:

خروجی ها نیز شامل تعداد حملات صورت گرفته و تعداد حملات شناسایی شده و نیز تعداد گوشی های آلوده و فاصله زمانی بین آلوده شدن گوشی های شناسایی شده می باشد.

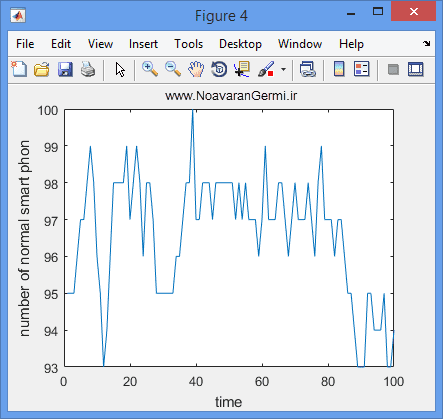

تصویر خروجی 4:

تصویر خروجی 5:

تصویر خروجی 6:

تصویر خروجی 7:

تصویر خروجی 8:

(157 امتیاز از 32 رای)

(157 امتیاز از 32 رای)

هیچ نظری ثبت نشده است